-

Las mejores alternativas a WhatsApp para la privacidad

Conozca las mejores alternativas de mensajería cifradas de extremo a extremo para reemplazar WhatsApp y garantizar que su chat en línea permanezca privado. Decenas de millones de usuarios de WhatsApp han recurrido a aplicaciones de mensajería más privadas desde que la aplicación reveló que comparte datos personales con Meta (Facebook), su propietario. Y existen otras preocupaciones de…

-

GrapheneOS Review 2025: análisis completo

En los últimos años, la demanda de un Android más seguro ha crecido de la mano de usuarios preocupados por la privacidad y la seguridad. Entre las alternativas disponibles, GrapheneOS destaca como la opción más completa para dispositivos Pixel. A continuación, te presento un review y análisis completo y los puntos fuertes que hacen de…

-

Tor Browser Review 2025: análisis, cómo funciona, velocidad

En un mundo donde la vigilancia digital se ha vuelto cada vez más sofisticada —gracias a la inteligencia artificial, al rastreo de cookies y a la recopilación masiva de datos— la necesidad de proteger nuestra identidad en línea nunca ha sido tan urgente. Tor Browser sigue siendo una de las herramientas más robustas para lograr…

-

Review de Proton VPN (2025): Seguridad, velocidad y análisis reales

Proton VPN es una de las VPN más buscadas en 2025 gracias a su enfoque extremo en privacidad, transparencia, su modelo 100% de código abierto y auditorías independientes. En este review de proton vpn encontrarás un análisis completo sobre rendimiento, seguridad, pros y contras, comparativas y si realmente vale la pena. ¿Qué es Proton VPN…

-

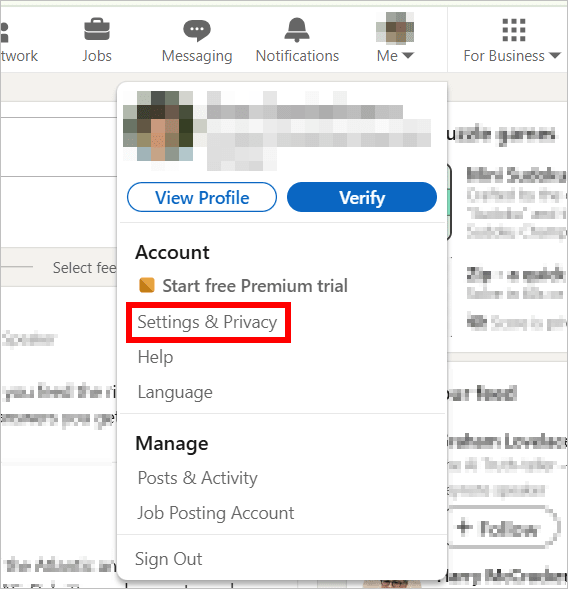

¿Cómo evitar que LinkedIn use tus datos para entrenar a la IA?

El 18 de septiembre de 2025, LinkedIn anunció que a partir del 3 de noviembre de 2025, los datos de los usuarios de LinkedIn de la UE, el EEE y Suiza se compartirán con Microsoft y sus filiales para el entrenamiento de IA. Estás suscrito por defecto, pero aún tienes tiempo para actuar. Después de…

-

Estafa de la llamada fantasma (wangiri): qué es y cómo protegerte

Seguramente alguna vez te ha sucedido: tu móvil suena con una llamada perdida, intentas contestar y ya alguien colgó, o el teléfono termina guardando solo un aviso de llamada perdida sin explicación. Esto no es casualidad: podrías estar frente a una estafa de llamada fantasma, también conocida como wangiri. En este artículo veremos qué es…

-

Vigilancia en Internet: qué es y cómo mantener privada tu actividad

En la era digital, la vigilancia en Internet ha pasado de ser una herramienta extraordinaria a algo casi habitual. Gobiernos, proveedores de servicios de Internet (ISP), empresas tecnológicas y actores maliciosos vigilan —o pueden vigilar— nuestras comunicaciones, búsquedas y movimientos en la red. En este artículo explicamos quiénes intervienen, cuáles son los métodos más usados,…

-

Arquitectura Zero Trust: Confianza Cero en la Era Digital

En un mundo donde los ciberataques son cada vez más sofisticados y las organizaciones operan en entornos híbridos y distribuidos, los enfoques tradicionales de seguridad ya no bastan. La Arquitectura de Confianza Cero (Zero Trust Architecture, ZTA) emerge como un modelo clave para reforzar la seguridad y proteger la privacidad de datos críticos. ¿Qué es…

-

¿Cómo cifrar tu conexión a Internet? Guía completa

Como usuario habitual de internet, probablemente hayas oído el término cifrado pero muchos usuarios de internet no tienen ni idea de qué es. En internet abundan las miradas indiscretas, por eso, las aplicaciones de mensajería más populares, como WhatsApp y Viber, implementan cifrado de extremo a extremo. Tú también deberías ocultar tus datos y reforzar…